网络安全等级保护制度2.0标准今天正式发布,奇安信从今天起将推出“解读等保2.0”系列专题,通过发布相关文章来系统分析解读正式发布的等保2.0的方方面面,邀您共同探讨,欢迎留言。

摘要

我国的等级保护制度从首次被提出至今,其在各行各业的落地实施,逐步筑起了国家网络和信息安全的重要防线,同时等级保护也是迎接新时期网络安全建设的基础。

然而“等级保护”制度从何而来?在我国又经历了哪些演进发展过程?当前我国网络与信息安全发展正从“等保1.0”逐步过渡到“等保2.0”,为何整个制度要进行调整?这其中的核心内涵又是什么?

本篇“等保2.0核心内涵”将重点介绍等级保护制度在我国发展的过程,以及等保2.0的形成过程、在定级备案中的重大变化。

一、何为等级保护

等级保护是我国信息安全保障的基本制度,其全称为“信息系统安全等级保护”,现改为“网络安全等级保护”,是指对网络和信息系统按照重要性等级分级别保护的一种制度。安全保护等级越高,要求安全保护能力就越强,既不能保护不足,也不能过度保护。

通过合理的等级保护,能够遵循客观规律,信息安全的等级是客观存在的;有利于突出重点,加强安全建设和管理;有利于控制信息安全建设的成本,平衡投入产出比例。

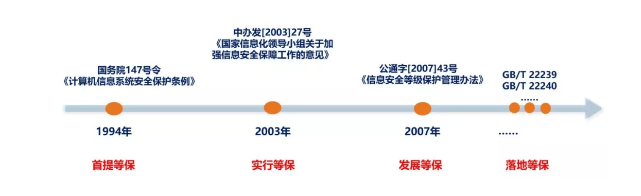

二、等级保护在我国的发展历程

从1994年国务院在《中华人民共和国计算机信息系统安全保护条例》(以下简称《计算机信息系统安全保护条例》)首次提出计算机信息系统实行安全等级保护,到2007年实施《信息安全等级保护管理办法》(以下简称《管理办法》),我国信息安全等级保护制度正式走上正轨。

《GB/T 22239-2008 信息系统安全等级保护基本要求》(以下简称“基本要求”或“基本要求(GB/T 22239)”)、《GB/T 22240-2008 信息系统安全等级保护定级指南》(以下简称“定级指南”或“定级指南(GB/T 22240)”)等标准的陆续颁布,标志着信息安全等级保护作为国家信息系统安全保障基本制度、基本策略、基本方法,有了落地的技术标准,在技术层面诠释了开展网络安全等级保护工作是保护信息化发展、维护国家网络安全的根本保障,是网络安全保障工作中国家意志的体现。

在接下来的5年,我国信息系统安全等级保护以《管理办法》为核心,在边实践边建设中得到快速发展,特别是《GB/T 28448-2012 信息系统安全等级保护测评要求》、《GB/T 28449-2012信息系统安全等级保护测评过程指南》等标准办法的实施,标志着我国信息系统安全等级保护的定级、备案、建设、测评等流程在标准体系上逐步趋于完善。

三、等级保护2.0的真面目

为适应新技术发展,解决云计算、物联网、移动互联、工业控制、大数据等领域的信息系统等级保护工作需要,从2014年3月开始,由公安部牵头组织开展了等级保护重点标准申报国家标准的工作,并从2015年开始陆续对外发布草稿、征集意见稿,网络上开始有了等保2.0的叫法。

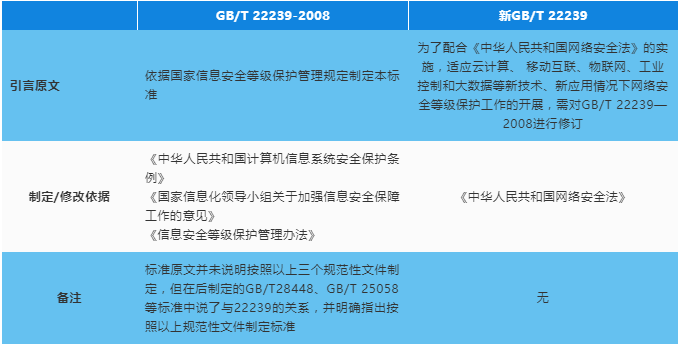

网络上很多对“等保2.0标准”的解读,往往把关注点集中在基本要求的技术变化上,而容易忽略等保2.0的本质和结构性变化。实际上,透过新旧两版制度的引言部分,不难发现如下变化:

这就意味着,前后的两版制度所参照的规范性文件完全不同,这才应该是等保2.0的核心内涵,即:

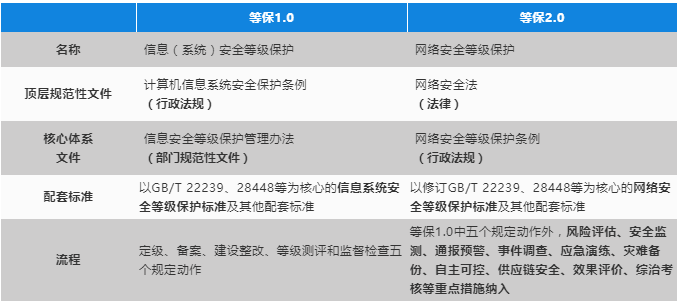

1. 以国务院行政法规(《计算机信息系统安全保护条例》)为顶层设计,公安部、国家保密局、国家密码管理局、国务院信息工作办公室共同发布的部门规范性文件(《管理办法》)确立核心体系的“信息安全等级保护”为等保1.0时代;

2. 以《网络安全法》、《保守国家秘密法》等法律为顶层设计的等保2.0,其核心体系将是《网络安全等级保护条例》。(已于2018年6月发布征求意见稿)

所以,无论是自身法律效力亦或法律依据的效力位阶,等保2.0均高于等保1.0,等保1.0到2.0不仅仅是制度修订,技术的升级,更是法律效力的提升。

总结对比如下:

四、等保2.0定级备案流程:容易忽略的重大变化

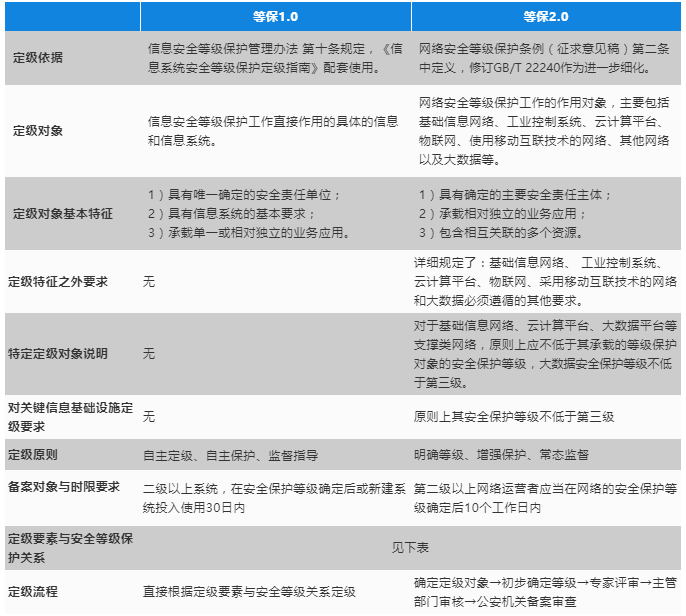

由于等级保护的2.0时代,法律效力得到极大提高,国家监管力度将会更强,监管范围也会变宽。因此,等级保护在流程上必然会带来一系列的变化。定级备案流程往往是容易被忽略的重大变化。

等级保护定级指南2.0标准(GB/T22240)细化了网络安全等级保护制度定级对象的具体范围,主要包括基础信息网络、工业控制系统、云计算平台、物联网、使用移动互联技术的网络、其他网络以及大数据等多个系统平台。

新制度中修改定级对象三大基本特征为:

a)具有确定的主要安全责任主体;

b)承载相对独立的业务应用;

c)包含相互关联的多个资源。基础信息网络、工业控制系统、云计算平台、物联网、采用移动互联技术的网络和大数据在满足以上三个基本特征的基础上,还遵循如下要求:

基础信息网络:对于电信网、广播电视传输网、互联网等基础信息网络,应分别依据服务类型、服务地域和安全责任主体等因素将其划分为不同的定级对象,而跨省业务专网既可以作为一个整体定级,也可根据区域划分为若干对象定级。

工业控制系统:应将现场采集/执行、现场控制和过程控制等要素应作为一个整体对象定级,而生产管理要素可以单独定级;对于大型工业控制系统,可以根据系统功能、责任主体、控制对象和生产厂商等因素划分为多个定级对象。

云计算平台:应区分为服务提供方与租户方,各自分别作为定级对象;对于大型云计算平台,应将云计算基础设施和有关辅助服务系统划分为不同的定级对象。

物联网:虽然包括感知、网络传输和处理应用等多种特征因素,但仍应将以上要素作为一个整体的定级对象,各要素并不单独定级。

采用移动互联技术的网络:应将移动终端、移动应用、无线网络等要素与相关有线网络业务系统作为整体对象定级。

大数据:除安全责任主体相同的平台和应用可以整体定级外,应单独定级。

在定级原则上,《等保条例》放弃了《管理办法》中的“自主定级、自主保护”原则,采取了以国家行政机关持续监督的“明确等级、增强保护、常态监督”方式。更重要是,除上述系统,还做了对关键信息基础设施,定级原则上不低于三级的规定。

在备案环节中,将原有的30天内备案,缩短为10个工作日,并明确了定级流程分为:确定定级对象、初步确定等级、专家评审、主管部门审核、公安机关备案审查,填补了1.0时代只有按照定级要素进行过程,没有严格流程的不足。

整理对比如下:

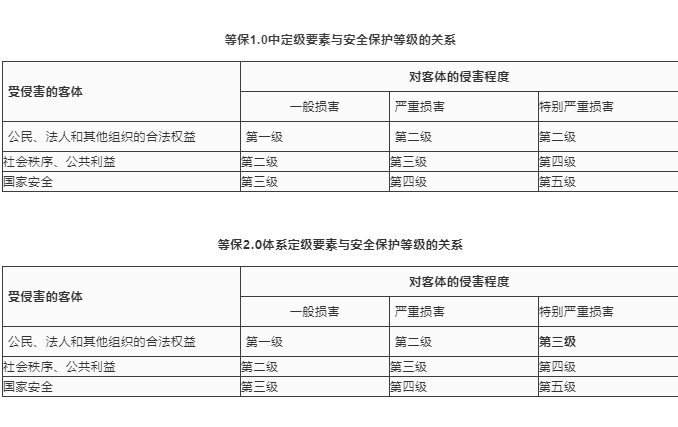

作为等保1.0时代的核心体系文件,《管理办法》并未在主文中规定当遭受破坏后对公民、法人和其他组织合法权益产生特别严重损害的信息系统应当如何定级,只是在GB/T 22240-2008中,将其定义为二级;在2.0时代,在《等保条例》与新GB/T 22240中,都明确定义为三级。

等级保护2.0制度中,基本技术要求将会带来怎样的变化?又将经历怎样的变化历程?后续文章中,奇安信将以核心体系文件的变化为依据,在架构、控制措施、新增内容等方面诠释等保2.0的变化。